Dlaczego warto sięgnąć po najnowsze wydanie?

W jednym miejscu zgromadziliśmy dla Ciebie artykuły od wielu ekspertów w dziedzinie cyberbezpieczeństwa. Dołączyli oni do naszego projektu, by w ramach Europejskiego Miesiąca Cyberbezpieczeństwa przekazać Ci jak najwięcej informacji, z których możesz czerpać garściami - bezpłatnie.

Ponadto nasz projekt został zakwalifikowany do oficjalnej inicjatywy ECSM2023, którą w Polsce koordynuje NASK, a którą od 11 lat organizuje ENISA — Agencja Unii Europejskiej ds. Cyberbezpieczeństwa. Patronatem objęło go Centralne Biuro Zwalczania Cyberprzestępczości.

Co znajdziesz w październikowym — specjalnym wydaniu "Security Magazine"?

- Treści ekspertów z branży oparte na doświadczeniu, praktyce

- Różnorodność tematów, ale osią jest tu inżynieria społeczna

- Wywiad z ekspertem

- Praktyczne porady

Zobaczysz, jak świetnie branża cybersecurity może ze sobą współpracować, choć panuje nieco inne przekonanie. To dzięki wsparciu firm, ekspertów możemy dostarczyć Ci najbardziej aktualne i praktyczne informacje ze świata cyberbezpieczeństwa.

Poznasz najnowsze trendy, dowiedz się, jak chronić się przed zagrożeniami i jakie są najnowsze metody socjotechniczne. To wydanie jest po prostu obowiązkowe dla każdego, kto chce być na bieżąco z tematyką cyberbezpieczeństwa.

O czym piszemy w wydaniu październikowym

- Redakcja Security Magazine, RZETELNA GRUPA Sp. z o.o.:Dołącz do CBZC – STAŃ PO DOBREJ STRONIE

- Rafał Stępniewski, RZETELNA GRUPA Sp. z o.o.:W służbie bezpieczeństwa. Październik miesiącem cyberświadomości

- Klaudia Jędrzejczak-Krasieńko, SYGNISOFT S.A.:Jak minimalizować ryzyko włamań poprzez silne hasła i zarządzanie nimi?

- Marcin Zagórski, Centralne Biuro Zwalczania Cyberprzestępczości:Muły finansowe – sposób na „pranie pieniędzy”

- Tomasz Kowalski, SECFENSE Sp. z o.o.:Wielkoskładnikowe uwierzytelnianie w świetle DORA i NIS 2

- Karol Goliszewski, GRANDMETRIC Sp. z o.o.:Karol Goliszewski: Szyfrowanie — cyberochrona czy cyberzagrożenie?

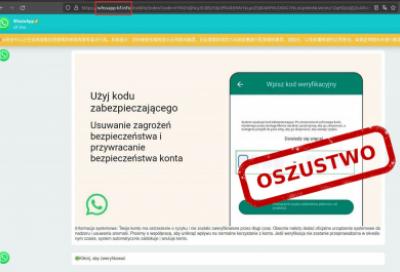

- Adrian Sroka, Ekspert niezależny:Przepis na atak phishingowy — krok po kroku

- Redakcja Security Magazine, RZETELNA GRUPA Sp. z o.o.:Największe ataki phishingowe w historii

- Michał Kudela, "CONCEPT DATA" S.A., Karol Wodzicki, "CONCEPT DATA" S.A.:Atak phishingowy z perspektywy ofiary. Jak działają firmy? To zależy…

- Michał Zalewski, Barracuda Networks:Ransomware i MŚP – skuteczne strategie obronne przed cyberporwaniami

- Redakcja Security Magazine, RZETELNA GRUPA Sp. z o.o.:Te startupy pomogą Ci w przypadku ataków phishingowych

- Piotr Rozmiarek, MARKEN Oficjalny dystrybutor Bitdefender w Polsce:Jak oszuści wykorzystują LinkedIn do cyberataków?

- Redakcja Security Magazine, RZETELNA GRUPA Sp. z o.o.:Jak chronić konta firmowe przed wyłudzeniami? Facebook, X i TikTok

- Łukasz Zajdel, PERCEPTUS Sp. z o.o.:Monitoring bezpieczeństwa. Własny zespół czy outsourcing?

- Mirosław Szymczak, NOMIOS POLAND Sp. z o.o.:Jak zewnętrzni specjaliści mogą pomóc w zabezpieczeniu Twojego biznesu?