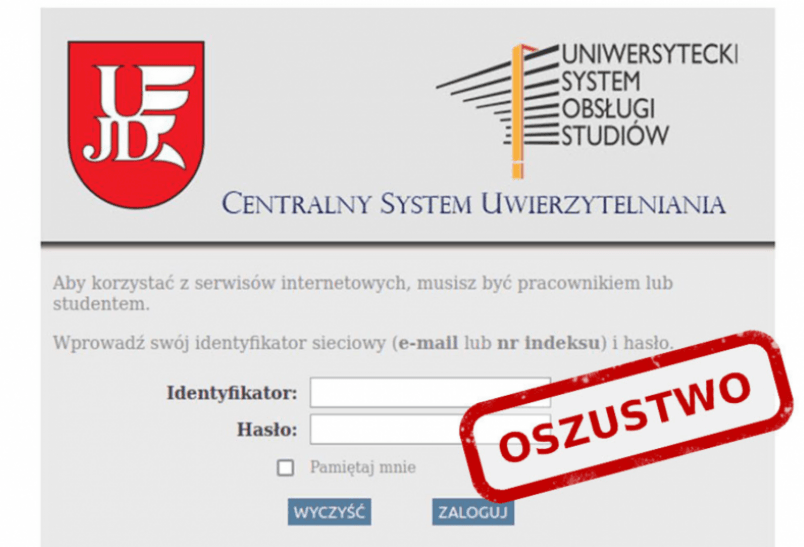

Nowa kampania phishingowa

Scenariusz ataku wygląda tak: potencjalna ofiara otrzymuje wiadomość e-mail, rzekomo od administratora portalu Uniwersytecki System Obsługi Studiów (USOS). Treść wiadomości zawiera informację o "krytycznych wiadomościach" na serwerze i konieczności aktualizacji skrzynki pocztowej. Link zawarty w przesłanej wiadomości, oznaczony słowami "Sprawdź teraz", przenosi na fałszywą stronę przygotowaną przez oszustów. Za pomocą formularza na tej stronie przestępcy wyłudzają adres e-mail, numer indeksu oraz hasło.

W przypadku otrzymania wiadomości, która wzbudza niepokój, na przykład grozi blokadą konta, należy zachować szczególną ostrożność i nie ulegać presji, aby szybko działać. Istotne jest zawsze sprawdzanie adresów internetowych stron, na które przenoszą linki lub przyciski zawarte w otrzymanych wiadomościach. Podejrzane wiadomości należy zgłaszać poprzez stronę incydent.cert.pl.

Jak zadbać o bezpieczne hasła?

Bezpieczne hasła to kluczowy element ochrony naszych danych w cyfrowym świecie. Stosowanie się do kilku prostych zasad może znacząco zwiększyć bezpieczeństwo naszych kont. Oto jak to zrobić.

Najlepszym sposobem na stworzenie silnego hasła jest użycie kombinacji kilku słów, co czyni je łatwiejszymi do zapamiętania, a trudniejszymi do złamania dla oszustów. Na przykład hasło takie jak "NaKolacjeZjemZielonePomidory" jest dobrym wyborem.

Każde z naszych kont, zwłaszcza te najważniejsze, takie jak poczta, bank czy social media, powinno mieć unikalne hasło. Dzięki temu, nawet jeśli jedno z haseł zostanie skompromitowane, inne konta pozostaną bezpieczne.

Choć brzmi to skomplikowanie, weryfikacja dwuetapowa jest prostym i skutecznym środkiem zabezpieczającym. Polega na uwierzytelnieniu użytkownika za pomocą dwóch elementów. Pierwszym krokiem jest wprowadzenie hasła lub PIN-u. Następnie, użytkownik musi podać jednorazowy kod, potwierdzić logowanie w aplikacji na swoim urządzeniu lub użyć dedykowanego klucza USB.

Stosowanie tych trzech zasad pomoże zabezpieczyć Twoje dane przed nieuprawnionym dostępem i zwiększy Twoje bezpieczeństwo w sieci.

Dlaczego ciągle nabieramy się na phishing?

Phisherzy doskonale znają ludzką psychologię i wykorzystują nasze naturalne skłonności do reagowania na pewne bodźce. Przesyłają wiadomości, które wzbudzają silne emocje, takie jak strach, ciekawość czy chęć natychmiastowego działania. Na przykład wiadomość o rzekomej blokadzie konta bankowego czy ważnej paczce oczekującej na odbiór może skłonić do szybkiego działania bez zastanowienia.

Oszuści stale udoskonalają swoje metody, tworząc coraz bardziej przekonujące fałszywe strony internetowe i wiadomości e-mail. Używają profesjonalnych logo, grafiki i języka, które trudno odróżnić od oryginalnych. Dzięki temu nawet osoby dobrze zorientowane w temacie bezpieczeństwa mogą się pomylić. Wiele osób wciąż nie zdaje sobie sprawy z istnienia phishingu lub nie wie, jak się przed nim bronić. Brak podstawowej wiedzy na temat cyberbezpieczeństwa sprawia, że użytkownicy nie potrafią rozpoznać typowych oznak oszustwa, takich jak nietypowe adresy e-mail czy linki prowadzące do podejrzanych stron.

Codzienny pośpiech i rutynowe korzystanie z internetu mogą prowadzić do braku ostrożności. W natłoku obowiązków łatwo przeoczyć subtelne sygnały wskazujące na próbę oszustwa. Często klikamy w linki i otwieramy załączniki bez dokładnego sprawdzenia ich źródła.

Wielu użytkowników nie stosuje podstawowych środków bezpieczeństwa, takich jak weryfikacja dwuetapowa czy unikalne hasła do różnych kont. Brak tych zabezpieczeń znacznie ułatwia oszustom dostęp do poufnych informacji.

Socjotechnika

Phisherzy często stosują techniki socjotechniczne, które polegają na manipulowaniu ludźmi w celu zdobycia ich zaufania. Mogą udawać znajomych, współpracowników czy przedstawicieli znanych firm, co sprawia, że ofiary czują się bezpieczne i skłonne do udostępnienia swoich danych.

Aby skutecznie bronić się przed phishingiem, warto inwestować w edukację na temat cyberbezpieczeństwa, zachowywać ostrożność w kontaktach elektronicznych i stosować techniczne środki ochrony. Tylko w ten sposób możemy zminimalizować ryzyko padnięcia ofiarą oszustów.